Autor: Birkoff

Modificaçőes: N.D.A

No último post desta série comentei alguns aspectos básicos sobre criptografia. Falei de maneira mais simples possível o que é criptografia e como ela é realizada. Terminei falando sobre a questăo da chave, e a sua importância.

Năo sei se vocę parou pra pensar, mas a chave é um problema. Se vocę quer cifrar uma mensagem, passar ela para outra pessoa, e quer que ela possa decifrar a mensagem, vocę precisa passar a chave pra essa pessoa. E se vocę está cifrando o texto, quer dizer que vocę quer que só aquela pessoa possa ler a mensagem, mais ninguém. A questăo óbvia é: como vou enviar a chave de maneira segura? Mandar ela junto com a mensagem năo dá, qualquer pessoa que tiver acesso no meio do caminho vai poder ler a mensagem, pois tem a chave e a mensagem. Talvez entăo telefonar e falar a chave? Oras, se o telefone é seguro, por que năo fala a mensagem pelo telefone de uma vez?

A mesma coisa vale pra todo outro meio que vocę puder imaginar. Como é possível resolver este dilema?

A criptografia simétrica, que é essa aí onde vocę combina uma única chave que é conhecida pelas duas pessoas, é sim muito utilizada. Mas antes de começar a falar como se faz, afinal, pra combinar essas chaves de maneira segura, vou falar sobre outro tipo de criptografia. A criptografia assimétrica!!!

Năo seria bom se, quando eu quero cifrar um texto pra vocę, vocę pudesse me falar sua chave publicamente, por exemplo colocar ela no seu site? A criptografia assimétrica permite isso. A ideia básica é a seguinte: através de uma série de artifícios matemáticos (envolvendo por exemplo números primos), é possível fazer criptografia com duas chaves. Uma, vocę guarda pra vocę, e chama de chave privada. A outra, vocę fala pra todo mundo, e chama de chave pública. Existem métodos de gerar essas chaves, de forma que văo acontecer tręs coisas muito interessantes:

* Se vocę cifrar algo usando a chave privada, só a chave pública pode decifrar o código gerado. Ou seja, se vocę usar sua chave privada para cifrar uma mensagem, todo mundo vai poder decifrá-la! Isso pode parecer inútil pra vocę neste momento, mas em outro artigo, vou mostrar a utilidade disso.

* Se vocę cifrar algo usando a chave pública, só a chave privada pode decifrar o código gerado. Agora sim! Se vocę percebeu, todos tem acesso ŕ sua chave pública, năo apenas vocę! Ou seja, todos podem cifrar mensagens que só vocę pode abrir!

* E, como năo poderia deixar de ser, é impossível descobrir qual é a chave privada tendo apenas acesso ŕ chave pública. Como năo pretendo entrar em detalhes, apenas aceite que, usando bons métodos de geraçăo de chaves, isso é verdade.

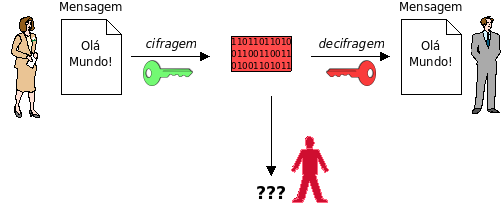

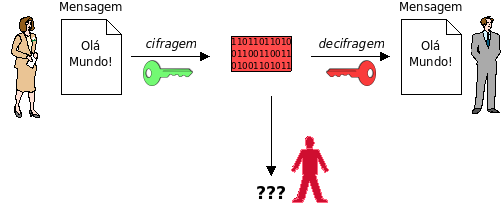

Ou seja, basta cada pessoa gerar um par de chaves, contar a sua chave pública pra todo mundo, e nossos problemas acabaram! É claro, existem várias coisas que devem ser observadas, e gerar estas chaves năo é algo tăo simples assim (é simples suficiente pra qualquer computador caseiro fazer em poucos segundos). Mas é possível e é assim que funcionam muitos dos sistemas de criptografia modernos. A figura abaixo ilustra o processo de cifragem e decifragem com criptografia assimétrica:

Agora vocę pode estar perguntando: por que, entăo, ainda se usa criptografia simétrica? A resposta é simples: ela é muito mais rápida. Se vocę precisa cifrar milhőes de dados, năo vai querer usar a criptografia assimétrica. Mas que tal usar a criptografia assimétrica pra combinar uma chave, e depois usar de novo criptografia simétrica ? Se a criptografia assimétrica é “cara”, use ela só pro que interessa, ou seja, cifrar com a chave pública da pessoa com quem vocę quer se comunicar uma quantidade pequena de informaçőes: uma chave simétrica. Depois que ambos conhecem a chave simétrica, pronto, use ela para trocar dados sigilosos. É baseado nessa ideia que funciona inclusive o sistema de “sites seguros”, aqueles com https e “cadeado”, por exemplo os sites de bancos virtuais.

No próximo post, agora que temos um pouco de noçăo dos dois principais modos de criptografia, farei uma abordagem um pouco mais prática, mostrando exemplos reais de onde vocę utiliza criptografia no seu dia-a-dia.

Modificaçőes: N.D.A

No último post desta série comentei alguns aspectos básicos sobre criptografia. Falei de maneira mais simples possível o que é criptografia e como ela é realizada. Terminei falando sobre a questăo da chave, e a sua importância.

Năo sei se vocę parou pra pensar, mas a chave é um problema. Se vocę quer cifrar uma mensagem, passar ela para outra pessoa, e quer que ela possa decifrar a mensagem, vocę precisa passar a chave pra essa pessoa. E se vocę está cifrando o texto, quer dizer que vocę quer que só aquela pessoa possa ler a mensagem, mais ninguém. A questăo óbvia é: como vou enviar a chave de maneira segura? Mandar ela junto com a mensagem năo dá, qualquer pessoa que tiver acesso no meio do caminho vai poder ler a mensagem, pois tem a chave e a mensagem. Talvez entăo telefonar e falar a chave? Oras, se o telefone é seguro, por que năo fala a mensagem pelo telefone de uma vez?

A mesma coisa vale pra todo outro meio que vocę puder imaginar. Como é possível resolver este dilema?

A criptografia simétrica, que é essa aí onde vocę combina uma única chave que é conhecida pelas duas pessoas, é sim muito utilizada. Mas antes de começar a falar como se faz, afinal, pra combinar essas chaves de maneira segura, vou falar sobre outro tipo de criptografia. A criptografia assimétrica!!!

Năo seria bom se, quando eu quero cifrar um texto pra vocę, vocę pudesse me falar sua chave publicamente, por exemplo colocar ela no seu site? A criptografia assimétrica permite isso. A ideia básica é a seguinte: através de uma série de artifícios matemáticos (envolvendo por exemplo números primos), é possível fazer criptografia com duas chaves. Uma, vocę guarda pra vocę, e chama de chave privada. A outra, vocę fala pra todo mundo, e chama de chave pública. Existem métodos de gerar essas chaves, de forma que văo acontecer tręs coisas muito interessantes:

* Se vocę cifrar algo usando a chave privada, só a chave pública pode decifrar o código gerado. Ou seja, se vocę usar sua chave privada para cifrar uma mensagem, todo mundo vai poder decifrá-la! Isso pode parecer inútil pra vocę neste momento, mas em outro artigo, vou mostrar a utilidade disso.

* Se vocę cifrar algo usando a chave pública, só a chave privada pode decifrar o código gerado. Agora sim! Se vocę percebeu, todos tem acesso ŕ sua chave pública, năo apenas vocę! Ou seja, todos podem cifrar mensagens que só vocę pode abrir!

* E, como năo poderia deixar de ser, é impossível descobrir qual é a chave privada tendo apenas acesso ŕ chave pública. Como năo pretendo entrar em detalhes, apenas aceite que, usando bons métodos de geraçăo de chaves, isso é verdade.

Ou seja, basta cada pessoa gerar um par de chaves, contar a sua chave pública pra todo mundo, e nossos problemas acabaram! É claro, existem várias coisas que devem ser observadas, e gerar estas chaves năo é algo tăo simples assim (é simples suficiente pra qualquer computador caseiro fazer em poucos segundos). Mas é possível e é assim que funcionam muitos dos sistemas de criptografia modernos. A figura abaixo ilustra o processo de cifragem e decifragem com criptografia assimétrica:

Agora vocę pode estar perguntando: por que, entăo, ainda se usa criptografia simétrica? A resposta é simples: ela é muito mais rápida. Se vocę precisa cifrar milhőes de dados, năo vai querer usar a criptografia assimétrica. Mas que tal usar a criptografia assimétrica pra combinar uma chave, e depois usar de novo criptografia simétrica ? Se a criptografia assimétrica é “cara”, use ela só pro que interessa, ou seja, cifrar com a chave pública da pessoa com quem vocę quer se comunicar uma quantidade pequena de informaçőes: uma chave simétrica. Depois que ambos conhecem a chave simétrica, pronto, use ela para trocar dados sigilosos. É baseado nessa ideia que funciona inclusive o sistema de “sites seguros”, aqueles com https e “cadeado”, por exemplo os sites de bancos virtuais.

No próximo post, agora que temos um pouco de noçăo dos dois principais modos de criptografia, farei uma abordagem um pouco mais prática, mostrando exemplos reais de onde vocę utiliza criptografia no seu dia-a-dia.