Rastreando Websites "Hackeados"(Hacked)

Titulo original (Tracking Hacked Websites) Fonte Blog Shodan.

Uma coisa que eles tendem a ter em comum é que eles começam a sua assinatura com "Hacked by". Isso faz com que seja muito fácil encontrar sites hackeados com Shodan:

Exemplo de Busca: Apenas usuários registrados e ativados podem ver os links., Clique aqui para se cadastrar...

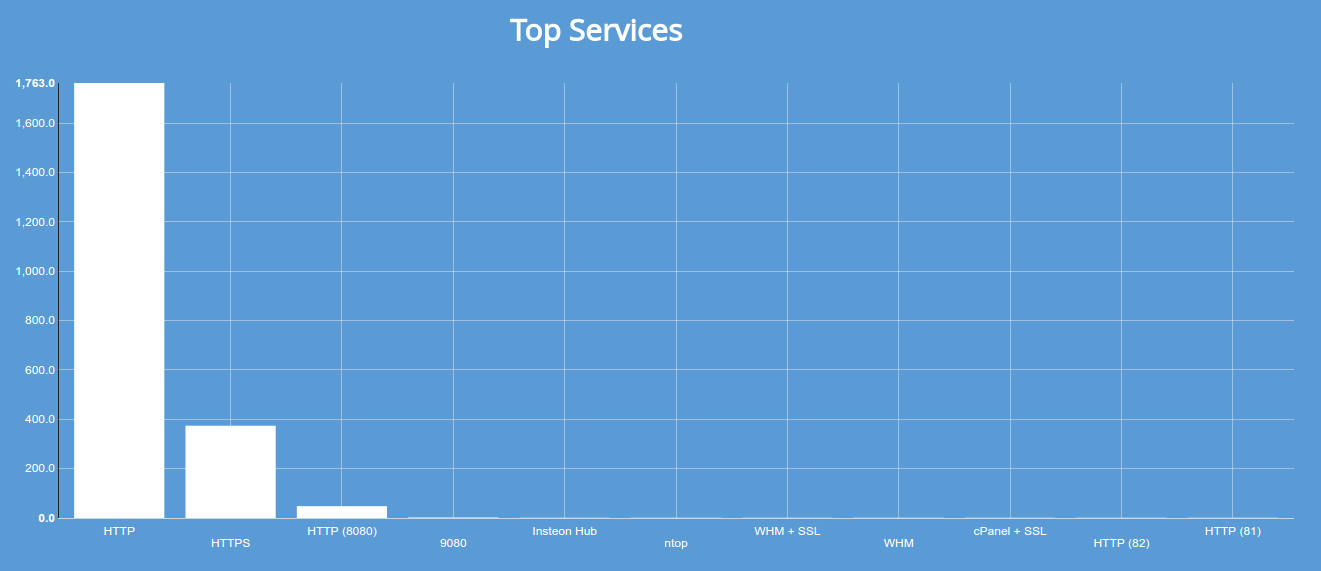

Com base nessas informaçőes, existem cerca de 2.000 sites que tenham sido comprometidos recentemente e que contém a string "Hacked by". Sem surpresa, a maioria dos sites comprometidos estăo rodando na porta 80(HTTP):

Imagem do blog shodan

Titulo original (Tracking Hacked Websites) Fonte Blog Shodan.

Um grande numero de invasőes de sites deixa um rastro, que é a assinatura do atacante. Seja o Exercito Eletrônico da Síria ou um simples individuo solitário sem nada pra fazer, eles gostam de deixar uma mensagem para obter credito e status de (hacker fodăo) pelo seu ataque bem sucedido.

Index Exercito Eletrônico da Síria

Uma coisa que eles tendem a ter em comum é que eles começam a sua assinatura com "Hacked by". Isso faz com que seja muito fácil encontrar sites hackeados com Shodan:

Exemplo de Busca: Apenas usuários registrados e ativados podem ver os links., Clique aqui para se cadastrar...

Com base nessas informaçőes, existem cerca de 2.000 sites que tenham sido comprometidos recentemente e que contém a string "Hacked by". Sem surpresa, a maioria dos sites comprometidos estăo rodando na porta 80(HTTP):

Imagem do blog shodan

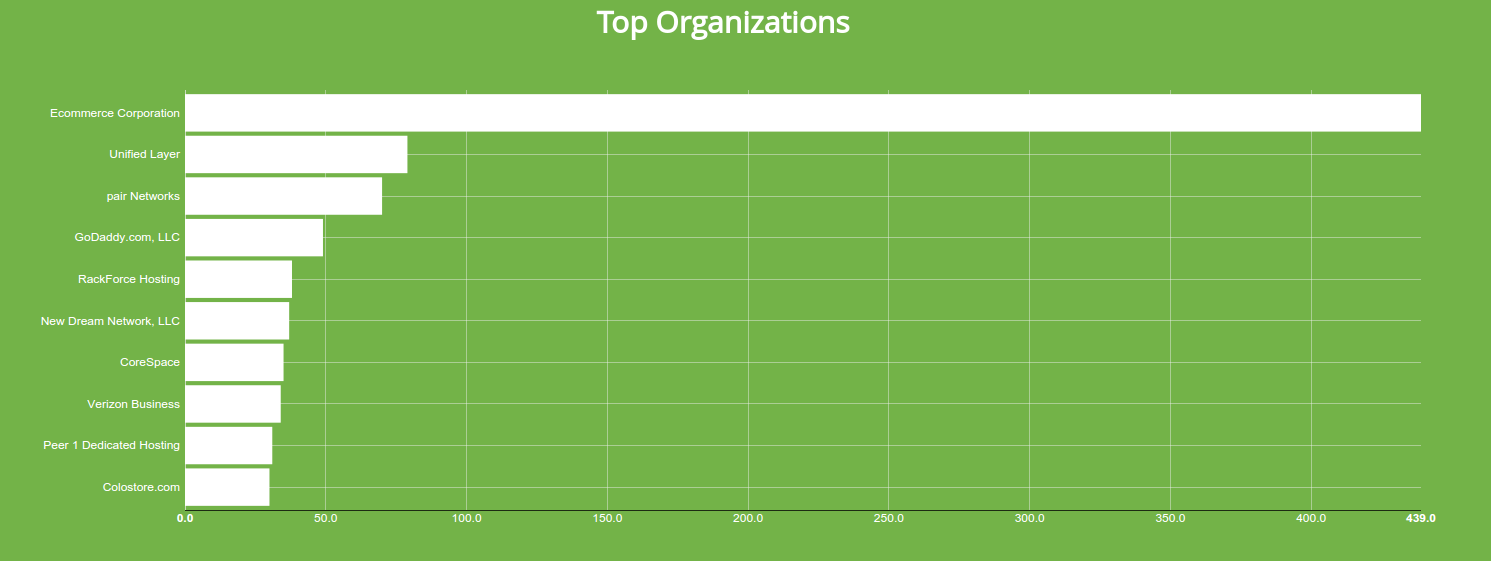

O que me surpreendeu, porém, foi que um grande pedaço dos sites comprometidos foram localizados em um único provedor de hospedagem:

Imagem do blog shodan

O Ecommerce Corporation é responsável por 25% do "hacked by" encontrados no Shodan. Quase todos os servidores estăo rodando Apache e PHP, embora eles năo sejam as mesmas versőes. O seu Website fala sobre ajudar as empresas a crescer mas năo discutem a hospedagem, estăo configurando seus sistemas de uma forma que parece torná-los um grande alvo para esse tipo de ataque.

Eu estava curioso para ver qual atacante tinha comprometido a maioria dos hosts, entăo eu baixei os dados usando a ferramenta de linha de comando shodan:

Quer saber mais sobre o Apenas usuários registrados e ativados podem ver os links., Clique aqui para se cadastrar....

Esse comando salva os resultados em uma rquivo chamando hacked.json.gz, em seguida vamos usar o comando:

O comando Shodan parse extrai informaçőes do titulo, que depois săo filtradas usando o grep para garantir que apenas site que contenham "hacked by", ficando assim uma aprofundada. Entăo tiramos tudo da string antes do "hacked by" usando o sed, criando assim um lista de nomes dos atacantes. Depois classificamos e assim obtemos a lista com os top 10 no resultados.

E com isso eu possa apresentar o Top 10 defacers Website:

Imagem do blog shodan

O Ecommerce Corporation é responsável por 25% do "hacked by" encontrados no Shodan. Quase todos os servidores estăo rodando Apache e PHP, embora eles năo sejam as mesmas versőes. O seu Website fala sobre ajudar as empresas a crescer mas năo discutem a hospedagem, estăo configurando seus sistemas de uma forma que parece torná-los um grande alvo para esse tipo de ataque.

Eu estava curioso para ver qual atacante tinha comprometido a maioria dos hosts, entăo eu baixei os dados usando a ferramenta de linha de comando shodan:

Quer saber mais sobre o Apenas usuários registrados e ativados podem ver os links., Clique aqui para se cadastrar....

Código PHP:

shodan download --limit -1 hacked 'title:"hacked by"'

Código PHP:

shodan parse --fields title hacked.json.gz | \

grep -i "hacked by" | \

sed -e 's/.*hacked by//i' | \

sort | \

uniq -c | \

sort -k1nr -k2d | \

head -10

E com isso eu possa apresentar o Top 10 defacers Website:

Dia 24 Fevereiro de 2015

Créditos: John Matherly Blog Shodan

Comment